常见未授权访问漏洞利用

AI-摘要

GPT-4.0-turbo GPT

AI初始化中...

介绍自己 🙈

生成本文简介 👋

推荐相关文章 📖

前往主页 🏠

前往爱发电购买

常见未授权访问漏洞利用

Takake常见未授权访问漏洞利用

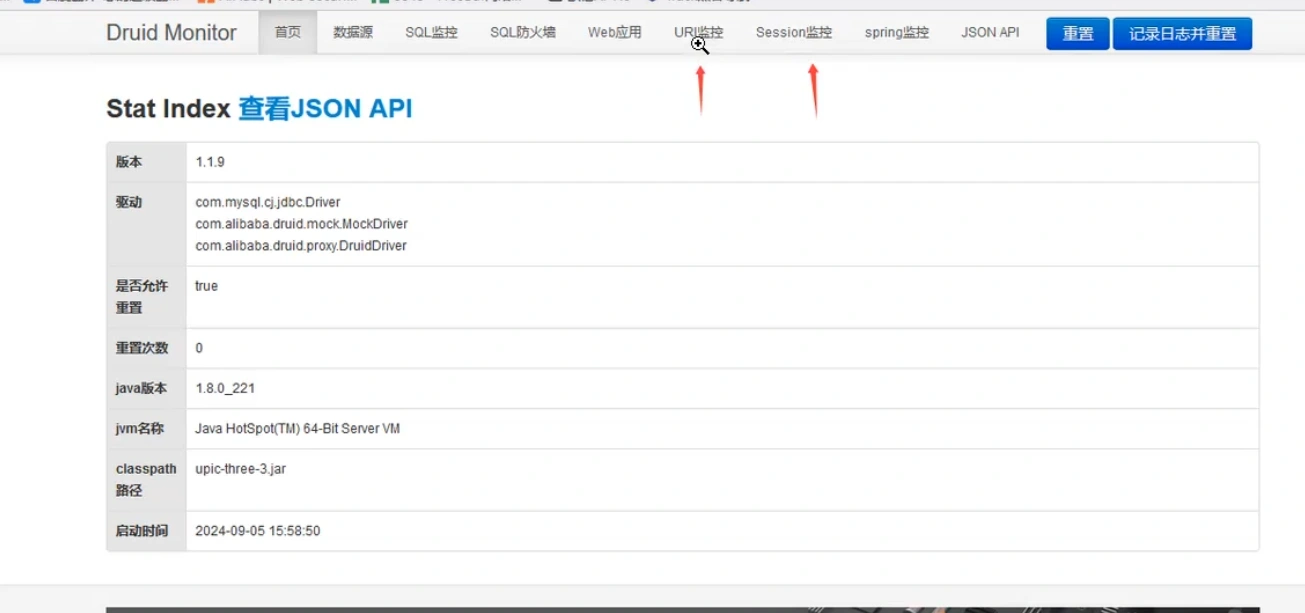

1.Druid 未授权访问

- Druid是阿里巴巴数据监控的一个软件。

1.1.路径地址

- /druid/index.html

1.2.如何利用

可能未授权,在后续版本中可能需要登陆,因此可以尝试弱口令。

进入页面后,在首页中可以看到jdk的版本信息,后续如果要进行JNDI注入的话有利于利用链的选择。

我们还需要着重关注两个点,一个是URI监控,一个是Seesion监控

在URI监控中可以看到,该系统访问过接口的历史记录,这些接口都可以进行Fuzz测试。

在Session监控中我们可以看到,系统中存储的session历史记录,可以将这些session和URI中的接口组合起来进行测试。

因此可以编写爬虫或者利用burp inturder工具将这些这些数据爬取出来在工具中跑。

2.Swagger UI 未授权访问

- Swagger ui 是一个用于设计、构建、文档化和使用RESTFUL风格的Web服务的开源框架。

2.1.路径地址

- /swagger/v1/swagger.json

- /docs#/

- /swagger/index.html

2.2.如何利用

首先swagger页面有两种,一种是只能访问到.json格式的页面,一种是图像化界面的页面。

首先来说图像化的页面

- 图像化的页面可以利用swagger ui的游览器扩展插件进行对所有接口进行手动测试。

- 一种是直接通过try it页面进行接口测试

然后是json格式的页面,如果是图像化页面,可以通过点击左上角的链接直接跳转到json格式的页面中。

同时可以直接将该文件下载下来导入到POSTMAN中可以批量测试,也可以手动的单个测试。

同时可以配置上游代理,先代理到BP,自动化发包后,可以将在BP历史记录中看到POSTMAN的请求记录。

不仅可以代理到BP,还可以在BP中设置上游代理,将请求代理到Xray,Xray开启被动扫描监听,让Xray处理请求的数据,同时进行漏洞检测。

或者使用一些其他的工具进行自动化利用,例如**swagger-hack**,该工具可以直接通过输入一个swagger ui的url然后进行自动化的请求测试,再将测试的结果保存成一个CSV文件。

3.Springboot actuator 端点未授权访问

3.1.路径地址

- /actuator

3.2.如何利用

- 主要是关注以下接口

| 接口 | 利用方式 |

|---|---|

| /env、/actuator/env | GET请求,可能直接泄露环境变量、内网地址、配置中存在的mysql、中间件等相关信息。 |

| /trace、/actuator/trace | http请求包访问跟踪信息、内网应用系统身份令牌、token、jwt、cookie |

| /heapdump、/actuator/heapdump | 下载GZip压缩堆转储文件,里面存储了站点内存信息,又可能有后台账号和数据库信息 |

| /mappings、/actuator/mappings | 记录了全部Url路径,可用于寻找未授权访问 |

| /health、/actuator/health | Git项目泄露,查看源码 |

| /refresh、/actuator/refresh | 配合/env触发RCE |

| /restart、/actuator/restart | 重启应用触发RCE |

| /jolokia、/actuator/jolokia | 配置/jolokia/list接口寻找可利用的MBean简介触发RCE,或者获取到一个系统隐私信息 |

- heapdump文件信息提取工具JDumpSpider可用于对heapdump文件中存储的信息进行解密。

1 | java -jar JDumpSpider-1.0-SNAPSHOT-full.jar ./heapdump |

4.如何发现

- 首先最主要的方式肯定是通过目录扫描。

- 或者利用bp插件OneScan,通过导入以下未授权的页面进行扫描与发现。

- 或者是看到了springboot的报错页面,whitelabel 页面。那么可以尝试访问其可能存在的未授权路径。

- 或者使用Spingboot-scan工具

评论

匿名评论隐私政策

✅ 你无需删除空行,直接评论以获取最佳展示效果